Remote-Desktop, EPLR, ist ein von Microsoft entwickeltes Protokoll, das es jedem Benutzer ermöglicht, sich mit einem Remote-Computer zu verbinden und ihn so zu steuern, als ob er vor ihm wäre, sicher, bequem und nicht nur, ohne eine Anwendung zu installieren, ohne Konfigurationen und ohne einen Port zu öffnen, um den Router zu setzen . Wenn wir dieses Protokoll häufig verwenden, wird es sehr nützlich sein, aber wenn wir es nicht verwenden, ist es gut, es zu deaktivieren, insbesondere angesichts der großen Anzahl von Computerangriffen, die es in den letzten Wochen ausgeführt hat.

Im Mai haben wir decouvert Eine der schwerwiegendsten Sicherheitslücken von Microsoft für Remote-Desktops, eine Sicherheitsanfälligkeit, die als . bekannt ist BlueKeep. Diese Sicherheitsanfälligkeit ermöglicht es einem Hacker, Code auf jedem anfälligen Computer mit aktiviertem Remotedesktop auszuführen, und kann auch zu einem sehr gefährlichen Wurm werden, wie z Ich will weinen oder NotPetya, das alle mit dem Netzwerk verbundenen Computer massenhaft ausnutzt.

Heute Kollegen von ADSLZone hat uns von GoldBrute erzählt, einem Botnet, das bereits massiv nach allen anfälligen Computern sucht, die mit dem Internet verbunden sind, und bald einen massiven Angriff auf alle starten wird, um diese Schwachstellen im RDP auszunutzen.

Vorerst ist GoldBrute bereits registriert 1,6 Millionen anfällige Computer mit dem Internet verbunden, eine Zahl, die im Laufe der Stunden ständig steigt. GoldBrute kann jederzeit vom Scannen zur Offensive übergehen, daher erklären wir in diesem Artikel, wie das geht Deaktivieren Sie Remotedesktop in Windows 10 (oder der Vorgang ist in jeder anderen Windows-Version gleich), um zu verhindern, dass diese Malware unsere Sicherheit gefährdet.

So deaktivieren Sie Remotedesktop in Windows

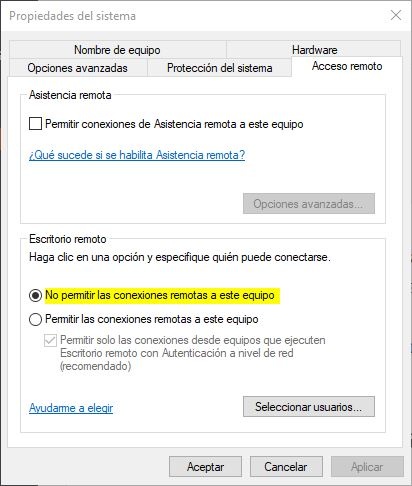

Um diese Funktion zu deaktivieren, öffnen Sie unser Geräteeigenschaften-Fenster (rechte Schaltfläche > Eigenschaften auf dem Symbol “Dieses Gerät” oder “Arbeitsplatz”) und klicken Sie auf den Optionsbereich links in ” Einstellungen für den Fernzugriff «.

Wenn diese Option nicht angezeigt wird, können wir auf denselben Abschnitt zugreifen, indem wir auf “Erweiterte Einstellungen” klicken und im sich öffnenden Fenster “Fernzugriff” auswählen.

In diesem Fenster müssen wir sicherstellen, dass die Option ” Sie erlauben nicht die Verbindungen einer Distanz auf diesem Computer Es wird kontrolliert. Wenn jemand versucht, über RDP eine Verbindung zu unserem Computer herzustellen, kann er dies nicht tun und kann die Sicherheitsanfälligkeit nicht ausnutzen.

Wir werden die Änderungen umsetzen und endlich. Wir sind schon ist gegen alle RDP-Schwachstellen geschützt . Wenn wir den Windows-Remotedesktop jederzeit verwenden möchten, können wir diese Funktion wieder aktivieren, indem wir das Kontrollkästchen vor dem im vorherigen Screenshot angezeigten auswählen.

Um vor diesen Sicherheitsanfälligkeiten sicherer zu sein, empfehlen wir Ihnen, die neuesten Microsoft-Sicherheitslücken zu implementieren BlueKeep so schnell wie möglich (obwohl sie andere Fehler offen lassen ungelöst ), zusätzlich wenn wir geh nicht Wir verwenden dieses Protokoll nicht, wir können Türblock 3389 auf der Firewall oder auf unserem Router, damit alle Remotedesktopverbindungen Sie sind behindert.